Vulnerabilidad Kr00k WIFI

Se ha publicado recientemente la vulnerabilidad Kr00k con código CVE-2019-15126. La criticidad es bastante alta, permitiendo a un atacante la capacidad de ver contenido cifrado con WPA2.

Esta vulnerabilidad afecta a miles de dispositivos provistos de chips Cypress Semiconductor y Broadcom, que afectan a una gran cantidad de dispositivos, entre los que se han confirmado los siguientes:

- Amazon Echo 2nd gen

- Amazon Kindle 8th gen

- Apple iPad Mini 2

- Apple iPhone 6, 6S, 8, XR

- Apple Macbook Air Retina 13-inch 2018

- Google Nexus 5

- Google Nexus 6

- Google Nexus 6S

- Raspberry Pi 3

- Samsung Galaxy S4 GT-I9505

- Samsung Galaxy S8

- Xiaomi Redmi 3S

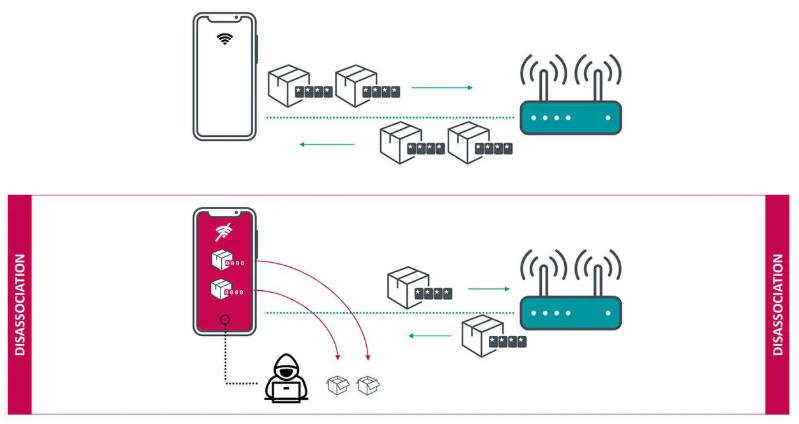

Cuando un dispositivo se conecta a un punto de acceso Wi-Fi, el proceso se denomina asociación, y cuando se desconecta de un AP, se denomina desasociación (dissociation).

El fallo de Kr00k se manifiesta después de que un hacker desencadena manualmente el proceso de desasociación. Los datos, principalmente la clave de sesión, del búfer de transmisión del chip afectado se borran y se ponen a cero.

Según los investigadores de seguridad de ESET: “Un adversario puede capturar estos marcos de datos y posteriormente descifrarlos. Al desencadenar repetidamente desasociaciones (causando efectivamente reasociaciones, ya que la sesión generalmente se volverá a conectar), el atacante puede capturar más de datos». En la conferencia de RSA 2020 se puestra una POC de cómo acceder a esta vulnerabilidad.