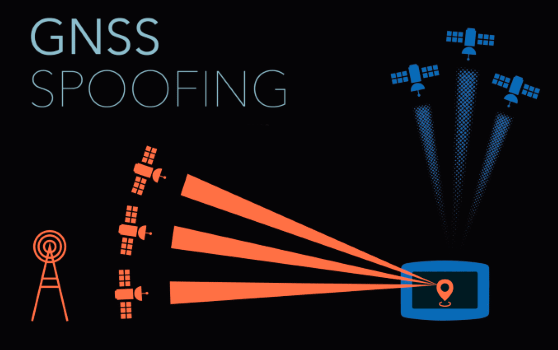

GNSS spoofing

Cuando hablamos de “spoofing” nos estamos refiriendo a “suplantación” y hace referencia al uso de técnicas a través de las cuales un atacante, habitualmente con fines maliciosos, se hace pasar por un sistema distinto a través de la falsificación de los datos en una comunicación.

Quizás las técnicas más conocidas de spoofing son las que se refieren a las IP o MAC de dispositivos de red, pero lo cierto es que existen ataques que emplean el spoofing para vulnerar la integridad de la información de sistemas muy diversos, como por ejemplo el GNSS o Global Navigation Satellite System.

En nuestros días las tecnologías de SDR (Radios Definidas por Software) han hecho muy asequible la compra de dispositivos de hardware hacking relacionados con RF o radiofrecuencia, sin hablar de los avanzados medios de tipo militar empleados en Guerra Electrónica (EW) desde hace muchos años.

Recientemente un grupo de investigadores ha publicado un estudio donde se muestran este tipo de amenazas en acción. Estos datos se han podido obtener gracias a la Estación Espacial Internacional, datos públicos de AIS (Automatic Identificación System) de barcos e imágenes satélite, detectando miles de ataques de “ubicación falsa de GPS” en Rusia y en otros países como Siria.

Se piensa que puede formar parte de algunas medidas de protección de personalidades e instalaciones relacionadas con la política de Rusia, y se han reportado antenas que generan estos ataques en edificios cercanos al Kremlin. Supuestamente estas antenas serían una contramedida para evitar posibles ataques con drones en estas zonas, alejándolos del objetivo a proteger mediante ataques contra la señal GPS del sistema de navegación de los drones, que serían engañados con estas falsas ubicaciones. Hoy cualquier persona podría adquirir equipos SDR sobre los 300-400 euros capaces de simular algunas señales falsas o hacer spoofing GPS sustituyendo la señal legítima con otra prefabricada.